2022年,工业和信息化部网络安全产业发展中心(工业和信息化部信息中心)充分发挥网络安全产业研究分析优势,按照信息泄露与网络攻击篇、漏洞与处罚篇、国内外产融篇等主题,将研究分析成果在公众号和官网上每季度进行连载发布,供业界参考。今日为2022第二季度网络安全产业最新动态——漏洞与处罚篇。

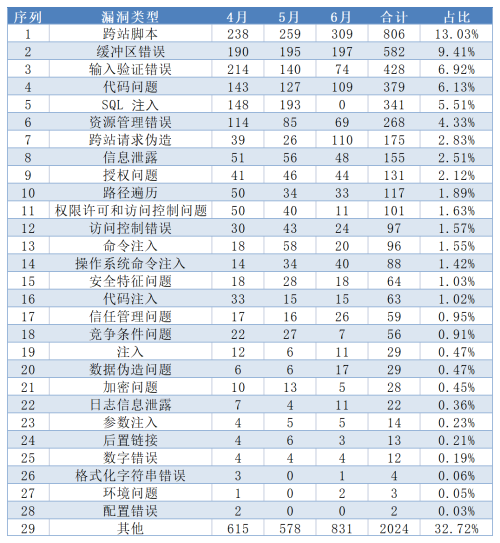

我中心持续关注国家信息安全漏洞发现与修复情况,截至2022年6月30日,国家信息安全漏洞库(CNNVD)第二季度采集信息安全漏洞共6488个。接报漏洞72093个,其中信息技术产品漏洞(通用型漏洞)1451个,网络信息系统漏洞(事件型漏洞)70642个。国家信息安全漏洞共享平台(CNVD)第一季度采集信息安全漏洞共4940个,其中高危漏洞1677个,中危漏洞2777个,低危漏洞486个。上述漏洞中,可被利用来实施远程网络攻击的漏洞有4043个。中心统计分析了2022年4-6月CNNVD发布的漏洞类型如下表所示,其中跨站脚本类漏洞所占比例最大,约为13.03%,其次是缓冲区溢出类漏洞,占本季度漏洞总数的9.41%,排在前五的还有输入验证错误、代码问题与SQL注入。

2022年第二季度漏洞类型统计表

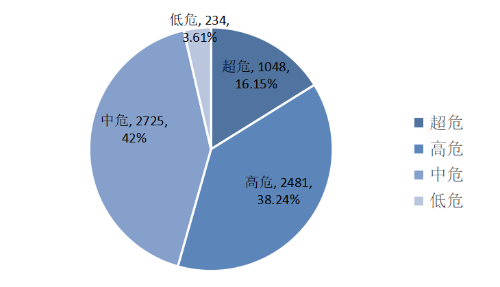

根据漏洞的影响范围、利用方式、攻击后果等情况,从高到低可将其分为四个危害等级,即超危、高危、中危和低危级别。2022年第二季度漏洞危害等级分布如下图所示,其中超危漏洞1048条,占本季度漏洞总数的16.15%。

2022年第二季度漏洞危害等级分布图

据CNNVD信息安全漏洞通报显示,第二季度漏洞数量较上季度增长8.53%,且出现了多个危害极大、影响面极广的重大安全漏洞,漏洞详情如下。

1. Apache Struts2安全漏洞(CNNVD-202204-3223、CVE-2021-31805)∶成功利用此漏洞的攻击者,可在目标服务器远程执行恶意代码,进而控制目标服务器。Apache Struts 2.0.0至2.5.29 版本均受漏洞影响,目前Apache 官方已发布新版本修复了漏洞。

2. 微软官方发布了Microsoft Windows Network File System代码注入漏洞(CNNVD-202204-3112、CVE-2022-24491)、Microsoft Windows Remote Procedure Call Runtime 代码注入漏洞(CNNVD-202204-3019、CVE-2022-26809)等多个漏洞成功利用上述漏洞的攻击者可以在目标系统上执行任意代码、获取用户数据,提升权限等。微软多个产品和系统受漏洞影响,目前微软官方已经发布了漏洞修复补丁。

3. F5 BIG-IP 访问控制错误漏洞(CNNVD-202205-2141、 CVE-2022-1388):攻击者可在未授权的情况下远程执行命令、创建或删除文件、开启或关闭服务等。F5 BIG-IP多个版本受此漏洞影响,目前F5 官方已经发布了新版本修复了漏洞。

4. 微软官方发布公告更新了 Microsoft Windows LDAP输入验证错 误漏洞(CNNVD-202205-2869、CVE-2022-22012)、Microsoft Windows Network File System输入验证错误漏洞(CNNVD-202205-2781、CVE-2022-26937)等多个漏洞:成功利用上述漏洞的攻击者可以在目标系统上执行任意代码、获取用户数据,提升权限等。微软多个产品和系统受漏洞影响,目前微软官方已经发布了漏洞修复补丁。

5. Microsoft Windows Support Diagnostic Tool安全漏洞(CNNVD-202205-4277、CVE-2022-30190):成功利用此漏洞的攻击者,可在目标主机执行恶意代码。Windows11、Windows10等多个系统版本均受此漏洞影响,目前微软官方发布了临时修补措施缓解漏洞带来的危害。

6. 微软官方发布公告更新了多款Microsoft产品资源管理错误漏 洞(CNNVD-202205-2800、CVE-2022-23267)、Microsoft Visual Studio安全漏洞(CNNVD-202204-3059、CVE-2022-24513)等多个漏洞:成功利用上述漏洞的攻击者可以在目标系统上执行任意代码、获取用户数据,提升权限等。微软多个产品和系统受漏洞影响,目前微软官方已经发布了漏洞修复补丁。

中心收录了2022年第二季度全球公开的容易被攻击者利用的漏洞,这些漏洞多被用以执行远程代码,实施网络攻击或者窃取隐私数据,其中较为典型的事件摘取如下。

时间:4月

影响范围:近40%的Mac

概况:苹果4月披露了两个影响MacO,iOS和iPadOS操作系统运行的漏洞(CVE-2022-22675、CVE-2022-22674),并发布了该软件的更新版本,但忽略了Big Sur和Catalina版本的MacOS,近40%的Mac遭受了2次0day漏洞攻击。

时间:4月

影响范围:使用联发科和高通芯片的Android设备

概况:联发科和高通芯片中的音频编解码器中的一个容易被利用的漏洞,使数以百万计的Android手机暴露在被窥探的风险中,远程攻击者可以利用此漏洞,通过向目标发送格式错误的音频文件在Android设备上执行恶意软件,从而远程访问其媒体和音频对话。

时间:5月

影响范围:数千台设备

概况:CVE-2022-1388是一个严重的远程代码执行漏洞,未经身份验证的攻击可以从互联网上针对暴露其管理界面的设备或从目标组织的网络,轻松利用该漏洞发起攻击。

时间:5月

影响范围:Zoom 5.10.4及Expat解析器2.4.5

概况:在通过Zoom聊天向受害者发送消息后,攻击者可以拦截和修改其客户端更新请求和响应,从而向受害者发送恶意更新,该更新将自动下载并执行,最终允许零点击远程代码(RCE)的执行。

时间:6月

影响范围:UNISOC芯片的手机

概况:半导体公司UNISOC的总部位于上海,是仅次于联发科、高通和苹果的全球第四大移动处理器制造商。其智能手机芯片组中发现了一个严重的,甚至可能被武器化的安全漏洞,该漏洞存在于调制解调器固件中,而不是Android操作系统本身,攻击者可以通过这个漏洞用畸形数据包破坏智能手机的无线电通信。

中心收录了2022年第二季度全球影响较大的公开处罚事件,其中,数据窃取与隐私侵犯是违反各国相关法律法规,受到经济处罚的主要原因,最高处罚金额达到23亿美元。典型事件摘取如下。

时间:5月

国家:美国

被处罚方:Colonial Pipeline

处罚事件:燃料管道运营商Colonial Pipeline在2021年一起勒索攻击事件后,被管道和危险材料安全管理部门检查出,可能违反了数项管道安全规则,包括“未能充分规划和准备手动关闭和重新启动其管道系统”,Colonial Pipeline因此面临近100万美元的罚款。

时间:5月

国家:美国

被处罚方:Pegasystems

处罚事件:费尔法克斯县法院发现,Pegasystems在八年间,使用各种手段窃取Appian的数据,包括向政府承包商支付费用,以获取Appian系统的后端访问。5月,Pegasystems因网络盗窃商业机密,被判赔偿Appian总计约23亿美元。

时间:5月

国家:英国

被处罚方:Clearview AI

处罚事件:面部识别公司Clearview AI,因侵犯英国隐私法律法规被英国监管机构罚款750万英镑(约合943万美元),并被勒令停止收集和使用在互联网上公开的英国居民个人数据,并删除已收集的英国居民信息。

时间:5月

国家:美国

被处罚方:扎克伯格

处罚事件:哥伦比亚特区起诉扎克伯格,称Cambridge Analytica公司未经许可收集了多达8700万Facebook用户的姓名、朋友列表、当前城市、电子邮件地址、Facebook消息等众多详细信息,亲自参与该公司侵犯用户隐私行为的扎克伯格,应该对此承担个人责任。

时间:5月

国家:美国

被处罚方:Twitter

处罚事件:为了结有关其滥用为安全目的收集的非公开信息来投放定向广告的指控,Twitter同意向美国联邦贸易委员会(FTC)支付1.5 亿美元。

时间:6月

国家:美国

被处罚方:Carnival Cruise Lines

处罚事件:为结束美国46个州在一系列网络攻击中访问客户和员工的敏感个人信息后提起的两起单独诉讼,Carnival Cruise Lines将支付超过600万美元。

(本文由工业和信息化部网络安全产业发展中心(工业和信息化部信息中心)网络安全产业推进部编制,撰写过程中得到了数世咨询等单位的大力支持,在此向所有给予指导和帮助的领导、专家、企业和相关机构表示衷心感谢。鉴于本文数据来源于网络公开披露信息,并且网络安全产业正处于快速发展阶段,新技术、新模式层出不穷,本文难免存在一定疏漏和不足,敬请广大读者提出宝贵意见和建议。)